EHM 2021

Kinek szól ez a kurzus?

Érdekel az IT biztonság? Etikus hacker szeretnél lenni, de nem tudod hogy hogyan fogjál hozzá?

Összeállítottam számodra egy tananyagot, ami az alapoktól felépítve elvezet odáig, hogy képes legyél saját exploitot írni.

Beszélni fogok a hálózati komminikációról, WiFi törésről, webes sérülékenységekről, penetrációs tesztelésről, és exploit írásról is.

Vajon nehéz lesz?

Sok minden függ attól, hogy mennyire érdekel a téma. Ha érdekel, akkor imádni fogod, és még többet akarsz majd tanulni. Ha nem érdekel... akkor meg minek kezdenéd el?

Csak egyet ígérhetek: ha az Etikus Hacker Mentorprogramot választod, akkor egész biztosan lesznek nehezebb pillanatok, és olyanok is, amikor az asztalba fogod verni a fejed, hogy miért nem gondoltál valamire, ami végig ott volt a szemed előtt...

Miben más az Etikus Hacker Mentorprogram, mint a képzés?

A mentoráltak belépést kapnak egy zárt Facebook csoportba, ahol akár közös "tanulócsoportok" is kialakulhatnak, illetve bármikor kérdezhetsz akár tőlem is.

Ha az Etikus Hacker Mentorprogramban veszel részt, akkor beszélhetünk telefonon is, vagy akár személyesen is találkozhatunk hogy segítsek.

A tananyag mélyebb elsajátítását a megoldásra váró feladatok segítik.

A mentorálás nem ér véget az utolsó feladattal. Ha úgy gondolod, hogy letennél egy OSCP vizsgát utána, szívesen segítem a felkészülésedet. A vizsgát természetesen neked kell letenned! :)

Miért érdemes megvennem?

Az IT Security iparágban jelenleg nincs elegendő szakember. Az Etikus Hacker Mentorprogramot úgy állíŧottam össze, hogy amennyire csak lehet, a gyakorlati részre koncentráljunk.

A mentorprogramot lépcsőkre bontottam, és néha meg kell oldanod (meg kell hackelned) egy-két feladatot a továbbjutáshoz. Ez biztosítja azt, hogy ne csak megnézd a videókat, hanem gyakorolj is.

Célom, hogy kialakítsak egy olyan csapatot, akikkel jó együtt dolgozni. Ki tudja, ha elkezded, talán hamarosan együtt fogunk hackelni :)

A kurzusról

Több, mint 8 és fél óra videós anyag, letölthető virtuális gépek a gyakorláshoz, vamint egy VPN-nel elérhető labor a pentest-hez.

Ezt a képzést csaknem 10 éves ethical hacking tapasztalattal állítottam össze. Nem csak átfogó képet fogsz kapni a hackelés művészetéről, de képes leszel önállóan is IT biztonsági teszteket, auditokat végezni!

FIGYELEM! Ez a tananyag nem arról szól, hogy miként használj “hacker programokat”, amelyek majd helyetted elvégzik a munkát! Itt vegytisztán kapod meg az információkat, ami alapján azt is érteni fogod, hogy bizonyos “hacker programok” vajon hogyan működnek. Kis ügyességgel pedig Te is készíthetsz magadnak új eszközöket!

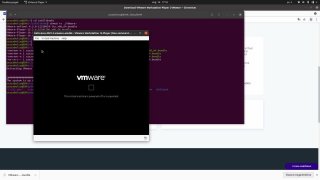

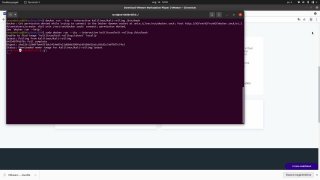

1. Alapok, eszközök

A Kali linux telepítésétől indulunk, és eljutunk odáig, hogy képes legyél a rendszeben lévő biztonsági problémákat kihasználni, jelszavakat feltörni, adatforgalmazást lehallgatni.

Természetesen ebben a modulban szerepelnek a hálózati alapismeretek is.

2. Webes audit

Megismerheted a webfejlesztők által leggyakrabban elkövetett hibákat. Megtanulod ezeket a hibákat felismerni, kihasználni.

Ha a mentorprogramban is részt veszel, akkor a modul végén feladat vár rád, és itt már reportot is kell írnod!

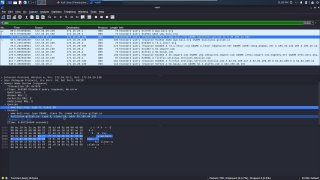

3. Penetration testing

A világ nem csak weboldalakból áll! Hiába atombiztos egy weboldal, ha az azt kiszolgáló infrastruktúra támadható! Asztali számítógépek, szerverek ellen támadásokat fog megtanulni ebben a modulban.

Itt már szükséged lesz valamilyen alapvető scriptnyelv ismeretére is.

4. Exploit írás

Nincs annál csodálatosabb dolog, mint mikor egy hibás programot arra kényszerítesz, hogy a Te kódodat futassa le! Elővesszük a debuggert és megtanuljuk, hogy hogyan kell nulláról megírni egy Buffer overflow exploit-ot.

Videók

|

||||||

|

|

|||||

|

|

|||||

|

|

|||||

|

|

|||||

|

|

|||||

|

|

|||||

|

|

|||||

|

|

|||||

|

|

|||||

|

|

|||||

Hallgatók véleménye

|

Nagy István

5 hónapja

Alapok, de hát az első rész volt. Tetszett!

|

|

Nagy Sándor

több mint 2 éve

Eddig a 3ik résznél járok de elég rövidnek találom az egészet.

|

|

Lakatos Ádám

több mint 2 éve

Érthető a magyarázat, könnyű követni. Szuper volt.

|

|

Kovács Dávid

több mint 2 éve

Nagyon egyszerűen van elmagyarázva minden. Már alig várom a folytatást

|

|

Joó Balázs

több mint 2 éve

Munkanélküliként remek alkalom hogy ilyen izgalmasat tanuljak. Érthető és jól követhető a videók.

|

|

Juhász Erik

több mint 2 éve

érthetöen elvan elmagyarázva, gyorsan lehet tanulni

|

|

Rápolti István

több mint 3 éve

Lényegre törő, érthető tananyag, a magamfajta, kezdő-középhaladó számára is :)

|

|

Mércse Bence

több mint 3 éve

Nagyon tetszett az első rész. Érthetően magyarázva, mindenkinek ajánlom! Már most imádom, várom a következőket!

|

|

Papp Ádám

több mint 3 éve

Nekem a fejezet nagyon tetszett. Rengeteg olyan fontos információt mutat meg amit rengeteg időm lenne kikeresnem, megértenem! Nagyon szépen köszönöm a lehetőséget hogy tanulhatok. :D

|

|

Lőrincz Péter

több mint 4 éve

Eddig is érdekelt a téma nagyon, de most, hogy jól érthetően tanítják meg. Teljesen bele tudok merülni! :)

|

|

Farkas Szilárd Ferenc

több mint 4 éve

Nekem tetszett, mert nagyon sok olyan információt tudtam meg, ami hasznos és más forrásokból sokkal több időt vett volna igénybe. Most már van egy Kali Linux virtuális gép a pcmen. Várom, hogy a következő fejezetet is meg tudjam nézni.

|

|

Lukács Ádám

több mint 4 éve

Szuper. Nagyon tetszik.

|

|

Fekete Dániel

több mint 4 éve

Teljesen jó kezdés!! Maximális elégedettség :)

|

|

Borics Krisztián

több mint 4 éve

1. rész kész. Várom a folytatást, eddig tetszett. Amit hiányoltam az az, hogy a wireshark-ban a titkosított csomagok részeit át lehetett volna venni, hogy mi micsoda.

|

|

Miskolczi Csaba

több mint 4 éve

Nagyon élveztem az első részt

|

|

Páj Dániel

több mint 4 éve

Várom a következő modulokat.Eddig tetszik.

|

|

Hullár József

több mint 4 éve

Eddig az első fejezetet néztem meg és tetszett. Talán 2 dolgot hiányolok ha teljesen kezdőknek is szól az EHM.

1.) A TCP kapcsolat felépítésének menete, Sequency érték honnan számolódik és, hogy honnan tudja a küldő gép, hogy honnantól kellene újra küldeni az adatokat ha sérültek a csomagok.

2.) A bind shell és reverse shell témát kicsit jobban ki lehetett volna fejteni, hogy melyik melyik.

De eddig nagyon jó az össze állított anyag!

|

|

Vincze Ádám László

több mint 4 éve

szuper bevezetés, érthetően el van magyarázva miről fog szólni és mire készit fel a tanfolyam!

|

Tanár

|

Csermák Szabolcs

Etikus Hacker, CEH, OSCP

Az első hacket még Commodore 64-en követtem el, de igazából csak akkor kezdett el érdekelni a szakma, amikor a 2000-es évek elején renszeresen feltörték az általam üzemeltetett szervert. Azóta megszereztem a CEH és OSCP minősítéseket, és rendszeresen auditálok weboldalakat és szervereket. |